Quando si tratta della sicurezza online della tua organizzazione, la prudenza non è mai troppa. Il volume e la complessità delle minacce alla sicurezza informatica stanno aumentando rapidamente: tre aziende statunitensi su quattro sono a rischio di un attacco informatico rilevante (incidenti che hanno un impatto significativo sulla situazione finanziaria di un’azienda). Di conseguenza, molte aziende stanno esaminando con occhio critico le loro attuali pratiche di sicurezza informatica.

Dopotutto, una quantità significativa di informazioni personali, finanziarie e riservate è registrata in account aziendali online ed eventuali violazioni di dati spesso causano perdite di fatturato. Per la maggior parte delle organizzazioni, esiste un semplice passaggio che può contribuire a migliorare la disciplina della sicurezza informatica dei dipendenti a tutti i livelli: l’autenticazione a due fattori (2FA), nota anche come autenticazione a più fattori (MFA).

L'autenticazione a due fattori

L’autenticazione è il processo di verifica dell’identità di un utente che si effettua prima di accedere a un sistema informatico o a un account online. Esistono tre “fattori” principali per l’autenticazione:

- un fattore di conoscenza (qualcosa che sai, ad esempio una password o un PIN)

- un fattore di possesso (qualcosa che possiedi, ad esempio un dispositivo mobile o una carta d’identità)

- un fattore di inerenza (qualcosa di personale, ad esempio un’impronta digitale o la tua voce)

Sono inoltre disponibili “fattori di posizione” e “fattori temporali”, che sono tuttavia molto meno comuni. Con l’espressione autenticazione a due fattori si intende quindi che il sistema di sicurezza utilizza due dei fattori citati.

In altre parole, l’autenticazione a due fattori costituisce un secondo livello di sicurezza in aggiunta alla password o al codice PIN. Se, dopo aver effettuato l’accesso con la password, ti è stato chiesto di inserire un codice numerico che ti è stato inviato su un dispositivo mobile per dimostrare la tua identità, hai già familiarità con l’autenticazione a due fattori.

Tuttavia, la ricezione di un codice SMS non è l’unico metodo di autenticazione a due fattori. È disponibile un’ampia gamma di opzioni, tra cui app di autenticazione, notifiche push, token software, autenticazione vocale e così via. Nella maggior parte dei casi, però, è probabile che il livello aggiuntivo di sicurezza sia un codice SMS.

Che cos'è un'applicazione di autenticazione?

Mentre probabilmente hai già familiarità con la maggior parte dei tipi di autenticazione a due fattori come SMS, messaggi vocali e notifiche push, potresti non averne altrettanta con le applicazioni di autenticazione. In realtà il loro funzionamento è piuttosto semplice.

Ma che cosa fanno concretamente? Si tratta di applicazioni per dispositivi mobili che generano codici di verifica digitali che puoi utilizzare per dimostrare la tua identità quando accedi a un sito web o a un’applicazione. Esistono numerose app di autenticazione tra cui scegliere, tra cui Google Authenticator App e Duo Mobile, che seguono tutte più o meno la stessa procedura.

Le applicazioni di autenticazione sono generalmente considerate una soluzione di 2FA leggermente più sicura rispetto al passcode ricevuto via SMS. Questo perché, tecnicamente, gli SMS non sono elementi che possiedi fisicamente, ma messaggi che ti vengono inviati.

in quanto tali, lasciano spazio a una piccola probabilità che gli hacker inducano il tuo operatore telefonico a portare il tuo numero su un altro dispositivo (questo tipo di frode viene chiamato "SIM swap"). Supponendo che disponga già della tua password, un utente malintenzionato potrebbe avere in questo modo libero accesso al tuo account. I codici di verifica delle applicazioni di autenticazione invece scadono molto in fretta (in genere dopo 20 o 30 secondi) e rimangono interamente all'interno dell'app.

Come funziona l’autenticazione a due fattori?

Una volta configurata l’autenticazione a due fattori sul tuo sistema, che si tratti di un’app di autenticazione, di notifiche push o SMS, è piuttosto semplice da usare. Ecco una guida dettagliata al processo di 2FA:

- Il sito web o l’app richiedono all’utente di effettuare l’accesso.

- L’utente inserisce nome utente e password, soddisfacendo il primo fattore di sicurezza.

- Una volta che il sito ha riconosciuto l’utente, è necessario completare il secondo passaggio del processo di accesso. In questa fase, l’utente deve dimostrare di essere in possesso di un elemento, come una carta di identità o uno smartphone, che soddisfi il secondo fattore di sicurezza (ad es. “possesso”). Nella maggior parte dei casi, all’utente verrà inviato un passcode monouso da utilizzare per confermare la propria identità.

- Infine, l'utente inserisce la chiave di sicurezza. Una volta che questa è stata autenticata dal sito, all'utente viene concesso l'accesso.

Perché usare l'autenticazione a due fattori?

L’importanza di proteggere i file e i contenuti della tua azienda non può essere sopravvalutata. Si stima che entro il 2029 i danni causati dalla criminalità informatica a livello mondiale ammonteranno a circa 15,63 trilioni di dollari all’anno. I costi associati alla criminalità informatica includono la distruzione/l’uso improprio dei dati, il furto di denaro, disagi dovuti all’attacco, il furto di proprietà intellettuale e la perdita di produttività.

Dovresti anche tenere conto delle potenziali spese per il ripristino dei dati hackerati, le indagini investigative e i danni di immagine.

Man mano che le minacce diventano sempre più sofisticate e il resto del mondo implementa l’autenticazione a due fattori come standard, le aziende che non si adeguano rischiano di essere più vulnerabili agli attacchi hacker. È come scegliere di non indossare la cintura di sicurezza perché l’auto ha gli airbag. Tecnicamente si è protetti, ma il grado di protezione non è lontanamente paragonabile a quello che si potrebbe ottenere.

Perché non bisognerebbe fare affidamento su password “complesse”

Quando si tratta di sicurezza online, il fattore di autenticazione più comune è decisamente la combinazione nome utente/password. Ciò significa che la maggior parte dei sistemi utilizza solo l’autenticazione a fattore singolo. Sebbene le password siano da decenni lo standard di riferimento per la sicurezza informatica, ci sono diverse ragioni per cui potrebbe essere finalmente giunto il momento di andare oltre:

1. Gli esseri umani tendono ad avere una scarsa memoria

Purtroppo questo è un dato di fatto. Inoltre, in molti casi, le password che scegliamo sono incredibilmente facili da indovinare: ad esempio, “password”, “12345”, “qwerty” e così via.

2. Le persone hanno più account online rispetto a quando sono state introdotte le password

Ciò significa che spesso ci sono semplicemente troppe password da ricordare. Di conseguenza, gli utenti tendono a “riciclare” le password riutilizzandole per più account, semplificando l’accesso agli hacker.

3. Alcuni siti web utilizzano domande di sicurezza

Ad esempio, “Qual è il cognome da nubile di tua madre?” come una sorta di secondo fattore. Avendo accesso a una tale abbondanza di informazioni personali online, gli hacker sono spesso in grado di indovinare le risposte a queste domande piuttosto basilari.

È importante notare che le domande di sicurezza sono semplicemente un secondo fattore di conoscenza e che questa pratica non è una “reale” autenticazione a due fattori. Fondamentalmente, stai rafforzando una password con una seconda password.

Per concludere, le password rappresentano la forma di sicurezza più bassa, motivo per cui l’autenticazione a due fattori sta diventando sempre più lo standard di sicurezza di base per le aziende.

Oltre l'autenticazione a due fattori

I vantaggi associati all’autenticazione a due fattori sono significativi. Tuttavia, l’autenticazione a due fattori non è la soluzione definitiva per la sicurezza informatica, tutt’altro.

Dopotutto, l’autenticazione a due fattori non è infallibile. Se un utente malintenzionato volesse ottenere l’accesso ai tuoi sistemi informatici, gli basterebbe effettuare una ricerca fisica della tua sede per trovare, con molta probabilità, un dispositivo di identificazione di un dipendente o un dispositivo di archiviazione non più in uso in cui sono ancora salvate delle password.

Inoltre, gli hacker possono intercettare i messaggi tramite e-mail di phishing, aggirando in questo modo il secondo fattore di autenticazione. In definitiva, la 2FA è tanto efficace quanto l'elemento più debole del processo di sicurezza.

Alternative all’autenticazione a due fattori

Dunque, che alternative ci sono? Innanzitutto, la 2FA non è altro che il sottoinsieme di un concetto più ampio, ossia l'autenticazione a più fattori (MFA, dall'inglese "multi-factor authentication").

Teoricamente, è possibile effettuare un'autenticazione a tre fattori, a quattro fattori, a cinque fattori e così via fino all'infinito. Sebbene gli utenti comuni non sarebbero disposti a usare un metodo di autenticazione che vada oltre i due fattori, le persone che lavorano in ambienti ad alta sicurezza potrebbero utilizzare un'autenticazione a tre fattori (3FA), che solitamente prevede un fattore fisico, come un'impronta o una scansione oculare.

Come ottenere l’autenticazione a due fattori (2FA) con Dropbox

È chiaro che l’attivazione dell’autenticazione a due fattori (2FA) può offrire notevoli vantaggi alla tua azienda, tuttavia il suo processo di implementazione nell’intera organizzazione può essere un po’ scoraggiante. Per fortuna, non deve essere necessariamente un’operazione complicata.

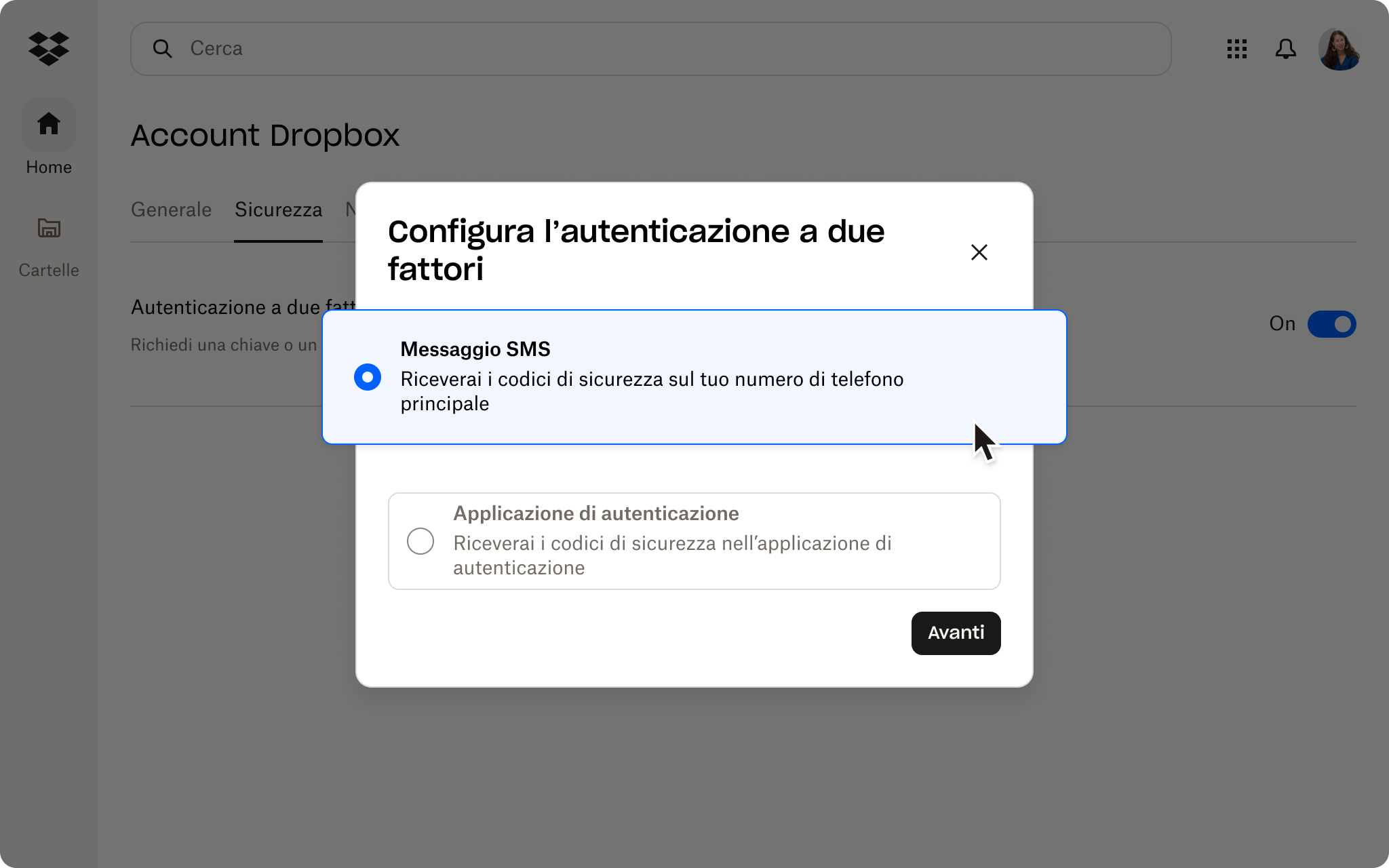

Dropbox fornisce l’autenticazione a due fattori e offre agli amministratori la possibilità di richiederla per il team all’interno della Console amministratore. Se sei già un utente Dropbox, puoi configurare l’autenticazione a due fattori qui, indipendentemente dal fatto che tu sia un amministratore, un membro del team o un singolo utente. Gli amministratori possono anche richiedere al proprio team di configurare la 2FA direttamente dalla Console amministratore.

Se configuri l’autenticazione a due fattori, Dropbox ti chiederà di fornire una seconda forma di autenticazione (ad esempio un codice a sei cifre tramite SMS o applicazione di autenticazione, oppure una chiave di sicurezza) ogni volta che accedi a un account o colleghi un nuovo tablet, computer o telefono.

Inoltre, Dropbox offre una serie di funzionalità di protezione tramite password che ti aiutano a proteggere e a mantenere il controllo sui dati sensibili della tua azienda, consentendoti di impostare date di scadenza per i link condivisi e di proteggere tramite password i file PDF e le cartelle.

Vi sono anche altre misure di sicurezza informatica che puoi integrare a Dropbox per proteggere i file in modo ancora più efficace. La protezione dei dati nel cloud è la nostra massima priorità e la sicurezza del cloud è un complemento ideale all’autenticazione a due fattori. Con più livelli di protezione su un’infrastruttura cloud distribuita, puoi garantire che tutti i tuoi file online ricevano lo stesso livello di protezione. Inoltre, lo spazio di archiviazione cloud crittografato di livello aziendale può essere utilizzato per conformarsi alla maggior parte degli standard normativi globali.

Mantieni i tuoi dati al sicuro e usufruisci dell’autenticazione a due fattori con Dropbox

Affidarsi a una sola password come unica protezione per i propri file e dati ti rende vulnerabile a minacce prevenibili. Con l’autenticazione a due fattori, rendi molto più difficile per i malintenzionati accedere ai tuoi contenuti.

Che tu sia già un utente Dropbox e cerchi un po’ di tranquillità in più o che tu abbia bisogno di una soluzione di spazio di archiviazione cloud con più livelli di protezione, Dropbox ha la soluzione che fa per te.

Registrati subito per iniziare a usufruire dell’autenticazione a due fattori.