Wenn es um die Online-Sicherheit Ihres Unternehmens geht, können Sie nicht vorsichtig genug sein. Das Ausmaß und die Komplexität von Cyberbedrohungen nimmt rasant zu. Bei drei von vier US-Unternehmen besteht das Risiko eines schwerwiegenden Cyberangriffs (Vorfälle mit erheblichen Auswirkungen auf die finanzielle Lage eines Unternehmens). Infolgedessen werfen viele Unternehmen einen kritischen Blick auf ihre derzeitigen Praktiken im Zusammenhang mit Informationssicherheit.

Schließlich enthalten die Onlinekonten Ihres Unternehmens eine beträchtliche Menge personenbezogener, finanzieller und vertraulicher Daten und Verstöße gegen Datenschutzbestimmungen führen häufig zu schmerzhaften finanziellen Verlusten. In den meisten Unternehmen kann jedoch eine einfache Sicherheitsvorkehrung dazu beitragen, die Disziplin der Mitarbeiter im Hinblick auf Cybersicherheit auf breiter Front zu erhöhen: die Zwei-Faktor-Authentifizierung (2FA), die auch als Multi-Authentifizierung (MFA) bezeichnet wird.

Definition der Zwei-Faktor-Authentifizierung

Authentifizierung ist der Prozess der Identitätsverifizierung eines Nutzers, bevor dieser Zugriff auf ein Computersystem oder Onlinekonto erhält. Es gibt drei Hauptfaktoren für die Authentifizierung:

- Wissensfaktor (etwas, das nur Sie wissen, z. B. ein Passwort oder eine PIN).

- Besitzfaktor (etwas, das Sie besitzen, z. B. ein Mobilgerät oder ein Token).

- Inhärenzfaktor (etwas, das Ihnen zu eigen ist, z. B. Ihr Fingerabdruck oder Ihre Stimme).

Darüber hinaus gibt es auch Standort- und Zeitfaktoren. Diese werden jedoch kaum verwendet. Zwei-Faktor-Authentifizierung bzw. 2FA bedeutet nichts anderes, als dass Ihr Sicherheitssystem zwei dieser Faktoren verwendet.

Mit anderen Worten ist die Zwei-Faktor-Authentifizierung eine zweite Ebene der Sicherheit, die über Ihr Passwort oder Ihre PIN gelegt wird. Wenn Sie nach der Anmeldung mit Ihrem Passwort schon einmal aufgefordert wurden, zum Nachweis Ihrer Identität einen Zahlencode einzugeben, der Ihnen auf Ihrem Mobilgerät zugesandt wurde, ist Ihnen die Zwei-Faktor-Authentifizierung bereits vertraut.

Ein Code, der einem in einer Textnachricht zugesandt wird, ist jedoch nicht die einzige Art der Zwei-Faktor-Authentifizierung. Hier gibt es die verschiedensten Formen der Authentifizierung, darunter Authentifikator-Apps, Push-Benachrichtigungen, Software-Token, sprachbasierte Authentifizierung und vieles mehr. In den meisten Fällen ist die zusätzliche Sicherheitsebene jedoch ein Code, den Sie per SMS erhalten.

Was genau ist eine Authentifikator-App?

Während Sie vermutlich mit den meisten Arten der Zwei-Faktor-Authentifizierung wie SMS, Sprachnachrichten und Push-Benachrichtigungen vertraut sind, sind Ihnen Authentifikator-Apps vielleicht noch unbekannt. Tatsächlich ist ihre Nutzung aber relativ einfach.

Was ist also eine Authentifikator-App? Im Wesentlichen handelt es sich hierbei um eine App auf Ihrem Mobiltelefon, die digitale Bestätigungscodes generiert, mit denen Sie bei der Anmeldung bei einer Website oder App Ihre Identität nachweisen können. Angeboten werden die verschiedensten Authentifikator-Apps wie Google Authenticator App und Duo Mobile – die alle etwa dem gleichen Muster folgen.

Authentifikator-Apps gelten im Allgemeinen als geringfügig sicherer als Passcodes, die Sie per SMS erhalten. Denn SMS-Nachrichten sind aus technischer Sicht nicht etwas, was Sie haben, sondern was Ihnen zugesandt wird.

Daher besteht ein geringes Risiko, dass ein Hacker Ihren Anbieter austricksen könnte und Ihre Mobiltelefonnummer auf ein anderes Gerät portiert wird (diese Art von Betrug wird als „SIM-Swap“ bezeichnet). Wenn dem Angreifer auch Ihr Passwort bekannt ist, kann er sich Zugriff auf Ihr Konto verschaffen. Dagegen laufen die von Authentifikator-Apps generierten Bestätigungscodes sehr schnell ab (in der Regel nach 20 oder 30 Sekunden). Außerdem verbleibt der Code vollständig innerhalb der App.

Wie funktioniert die Zwei-Faktor-Authentifizierung?

Sobald Sie die Zwei-Faktor-Authentifizierung auf Ihrem System eingerichtet haben – ob per Authentifikator-App, Push-Benachrichtigungen oder SMS-Nachrichten – ist sie ziemlich einfach zu verwenden. Hier finden Sie eine kurze Anleitung zum 2FA-Prozess:

- Der Nutzer wird von der Website oder App aufgefordert, sich anzumelden.

- Der Nutzer gibt seinen Nutzernamen und sein Passwort ein und erfüllt damit den ersten Sicherheitsfaktor.

- Nachdem die Website oder Anwendung den Nutzer erkannt hat, wird er aufgefordert, den zweiten Schritt des Anmeldevorgangs einzuleiten. Der Nutzer muss nun nachweisen, dass er etwas wie ein Token oder ein Smartphone besitzt, das den zweiten Sicherheitsfaktor, also den Faktor „Besitz“, erfüllt. In den meisten Fällen wird dem Nutzer ein einmaliger Sicherheitspasscode zugesandt, mit dem er seine Identität nachweisen kann.

- Der Nutzer gibt diesen Sicherheitsschlüssel ein, und nachdem die Website oder Anwendung ihn authentifiziert hat, erhält er Zugriff darauf.

Warum sollten Sie eine Zwei-Faktor-Authentifizierung verwenden?

Beim Schutz Ihrer unternehmensinternen Dateien und Inhalte gibt es kein Zuviel des Guten. Die weltweit aus Cyberkriminalität entstehenden Schäden werden bis zum Jahr 2029 auf 15,63 Billionen USD jährlich geschätzt. Zu den mit Cyberkriminalität verbundenen Kosten gehören die Zerstörung bzw. der Missbrauch von Daten, gestohlenes Geld, Betriebsunterbrechungen nach einem Angriff, Diebstahl geistigen Eigentums und Produktivitätsverluste.

Darin sind die potenziellen Kosten, die mit der Wiederherstellung gehackter Daten, der forensischen Untersuchung und der Rufschädigung verbunden sind, noch nicht einmal inbegriffen.

Während die Bedrohungen aber immer raffinierter werden und der Rest der Welt die Zwei-Faktor-Authentifizierung als Standard implementiert, machen sich Unternehmen, die auf die 2FA verzichten, für Hackerangriffe extrem anfällig. Das wäre so, als würden Sie auf den Sicherheitsgurt verzichten, nur weil das Auto Airbags hat. Technisch sind Sie geschützt, aber bei Weitem nicht so gut, wie es möglich wäre.

Warum sollten Sie nicht auf „starke“ Passwörter vertrauen?

Im Bereich Onlinesicherheit ist der bei Weitem gängigste Authentifizierungsfaktor die Kombination aus Nutzername und Passwort. Die meisten Systeme verwenden nur diese Ein-Faktor-Authentifizierung. Obwohl Passwörter seit Jahrzehnten der Standard für Informationssicherheit sind, gibt es Gründe, weshalb wir uns heute nicht mehr allein auf Passwörter verlassen sollten:

1. Menschen sind vergesslich

Das ist nicht von der Hand zu weisen. In vielen Fällen wird, um ein Passwort nicht zu vergessen, ein fast schon albern anmutendes Passwort gewählt – „passwort“, „12345“, „qwertz“, um nur einige zu nennen.

2. Menschen verfügen über mehr Onlinekonten als zu der Zeit, als Passwörter eingeführt wurden

Wir müssen uns einfach viel zu viele Passwörter merken. Dies verleitet zu einer Art „Passwort-Recycling“: Dasselbe Passwort wird für mehrere Konten verwendet, wodurch Hackern der Zugang erleichtert wird.

3. Einige Websites verlangen Antworten auf Sicherheitsfragen

Beispielsweise wird häufig nach dem Mädchenname der Mutter gefragt. Doch das Internet speichert heute eine solche Fülle an persönlichen Informationen, dass es Hackern oft nicht schwerfällt, die Antworten auf diese relativ einfachen Fragen zu erraten.

Es handelt sich hier nicht wirklich um eine 2FA, denn eine Sicherheitsfrage ist lediglich ein zweiter Wissensfaktor. Im Prinzip geschieht hier nichts anderes, als ein Passwort durch ein zweites Passwort zu sichern.

Fazit: Passwörter sind die geringste Sicherheitsform, weshalb die Zwei-Faktor-Authentifizierung zunehmend zum grundlegenden Sicherheitsstandard für Unternehmen wird.

Was kommt nach der Zwei-Faktor-Authentifizierung?

Die Vorteile der Zwei-Faktor-Authentifizierung sind signifikant. Aber 2FA ist nicht das Äußerste an Informationssicherheit. Bei Weitem nicht.

Denn auch die Zwei-Faktor-Authentifizierung ist nicht absolut sicher. Wenn es ein Angreifer unbedingt auf Ihre Computersysteme abgesehen hat, kann er sich physischen Zugang zu Ihren Räumlichkeiten verschaffen und nach Mitarbeiterausweisen oder einem ausrangierten Speichergerät mit Passwörtern suchen.

Mit Phishing-E-Mails können Hacker Textnachrichten abfangen und so den zweiten Faktor für die Authentifizierung austricksen. Letztlich ist 2FA nur so stark wie das schwächste Glied im Sicherheitsprozess.

Alternativen zur Zwei-Faktor-Authentifizierung

Was gibt es also darüber hinaus noch? Nüchtern betrachtet ist 2FA lediglich eine Komponente eines deutlich größeren Konzepts: der Multi-Faktor-Authentifizierung (MFA).

Theoretisch könnten Sie auch eine Drei-Faktor-, Vier-Faktor-, Fünf-Faktor- oder X-Faktor-Authentifizierung einrichten – dies wäre unendlich steigerbar. Während der normale Nutzer vermutlich nie mehr als die Zwei-Faktor-Authentifizierung verwenden wird, könnte für Personen in Hochsicherheitsumgebungen so etwas wie die Drei-Faktor-Authentifizierung (3FA), bei der ein Inhärenzfaktor wie ein Fingerabdruck oder ein Iris-Scan hinzukommt, durchaus erforderlich sein.

So nutzen Sie die Zwei-Faktor-Authentifizierung (2FA) bei Dropbox

Zweifelsohne hat die Aktivierung der Zwei-Faktor-Authentifizierung (2FA) für Ihr Unternehmen erhebliche Vorteile. mitunter erscheint deren Implementierung im gesamten Unternehmen jedoch schwierig. Zum Glück muss dies jedoch keine allzu große Herausforderung sein.

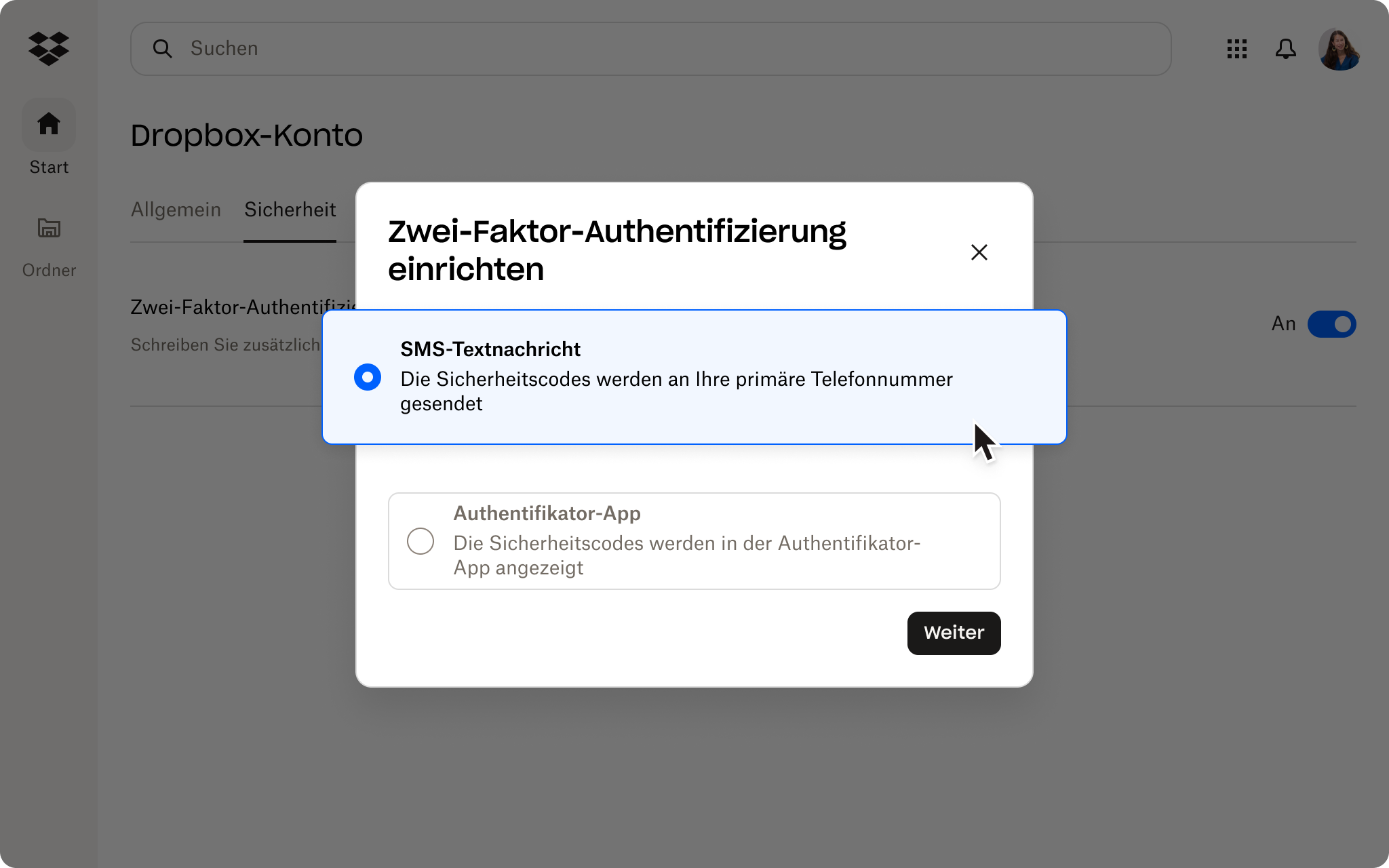

Bei Dropbox können Admins die Zwei-Faktor-Authentifizierung in der Verwaltungskonsole für das gesamte Team als verbindlich festlegen. Als Dropbox-Nutzer können Sie die 2FA hier einrichten – ganz gleich, ob es sich bei Ihnen um einen Admin, ein Teammitglied oder einen Einzelnutzer handelt. Admins können darüber hinaus direkt in der Verwaltungskonsole festlegen, dass für ihr Team die Einrichtung der 2FA erforderlich ist.

Wenn Sie die 2FA einrichten, verlangt Dropbox von Ihnen bei der Kontoanmeldung oder bei der Verbindung eines neuen Tablets, Computers oder Smartphones eine zweite Form der Authentifizierung (zum Beispiel einen sechsstelligen Code per SMS bzw. Authentifikator-App oder einen Sicherheitsschlüssel).

Darüber hinaus bietet Dropbox eine Reihe von Passwortschutzfunktionen, mit denen Sie die vertraulichen Informationen Ihres Unternehmens schützen und kontrollieren können. Hierzu zählen unter anderem die begrenzte Gültigkeitsdauer für freigegebene Links und Passwortschutz für PDFs und Ordner.

Mit weiteren Cybersicherheitsfunktionen hilft Ihnen Dropbox, Ihre Dateien noch zuverlässiger zu schützen. Der Schutz von Daten in der Cloud hat bei uns oberste Priorität. Cloud-Sicherheit ist eine ideale Ergänzung zur Zwei-Faktor-Authentifizierung. Mit mehreren Schutzebenen in einer verteilten Cloud-Infrastruktur können Sie sicherstellen, dass all Ihre Onlinedateien das gleiche Maß an Schutz erhalten. Darüber hinaus kann der verschlüsselte Cloud-Speicher für Unternehmen von Dropbox so eingesetzt werden, dass er den meisten globalen Regulierungsstandards entspricht.

Ihre Daten – mit 2FA und Dropbox zuverlässig geschützt

Wenn Sie Ihre Dateien und Daten mit nur einem einzigen Passwort schützen, sind Sie anfällig für Bedrohungen. Mit der 2FA erschweren Sie es Angreifern, auf Ihre Inhalte zuzugreifen.

Ganz egal, ob Sie sich als Dropbox-Nutzer mehr Sicherheit wünschen, oder nach einem Cloud-Speicher mit mehreren Sicherheitsebenen suchen – bei Dropbox sind Sie richtig.

Registrieren Sie sich für ein Konto, um noch heute von der Zwei-Faktor-Authentifizierung zu profitieren.