Коли справа стосується мережевої безпеки вашої організації, обережність не буває зайвою. Обсяг і складність загроз кібербезпеці зростають швидкими темпами, причому три з чотирьох американських компаній знаходяться під загрозою істотної кібератаки (інцидентів, які мають значний вплив на фінансовий стан компанії). Унаслідок цього чимало компаній критично оцінюють свої поточні методи інформаційної безпеки.

Зрештою, значна кількість особистої, фінансової та конфіденційної інформації зберігається в онлайн-акаунтах вашого бізнесу, а витоки даних часто призводять до втрати доходів. Для більшості організацій існує один простий крок, який може допомогти покращити дисципліну кібербезпеки ваших співробітників загалом: двофакторна автентифікація (2FA), також відома як багатофакторна автентифікація (MFA).

Пояснення двофакторної автентифікації

Автентифікація — це процес підтвердження особи для доступу до комп'ютерної системи або онлайн-обліковки. Є три основні «фактори» автентифікації:

- Фактор знань (те, що ви знаєте, наприклад, пароль або PIN-код).

- Фактор володіння (те, що у вас є, наприклад, мобільний пристрій або ідентифікаційна картка).

- Фактор притаманності (щось, чим ви є, наприклад, відбиток пальця або ваш голос).

Існують також фактори розташування й часу, але вони зустрічаються набагато рідше. Двофакторна автентифікація лише означає, що ваша система безпеки використовує два фактори.

Інакше кажучи, двофакторна автентифікація — це додатковий рівень безпеки, окрім вашого пароля або PIN-коду. Якщо після входу в обліковку за допомогою пароля вас просили ввести цифровий код, надісланий на мобільний пристрій для підтвердження вашої особи, ви вже знаєте, що таке 2FA.

Проте отримання коду текстовим повідомленням — не єдиний метод двофакторної автентифікації. Існує чимало інших способів, зокрема програми для автентифікації, push-сповіщення, програмні маркери, голосова автентифікація тощо. Для додаткового рівня безпеки переважно використовуватиметься код, отриманий через SMS-повідомлення.

Що таке програма для автентифікації?

Хоча ви, мабуть, знаєте більшість методів двофакторної автентифікації, як-от текстові й голосові повідомлення чи push-сповіщення, програми для автентифікації можуть бути менш відомими. Насправді вони досить прості у використанні.

Отже, що таке програма для автентифікації? По суті, це програма на вашому мобільному телефоні, яке генерує цифрові коди підтвердження, які можна використовувати для підтвердження вашої особи під час входу на вебсайт або в програму. Існує багато різних програм автентифікації на вибір, зокрема Google Authenticator App і Duo Mobile, усі вони виконують приблизно однакову процедуру.

Зазвичай програми для автентифікації вважаються трохи безпечнішою формою 2ФА, ніж отримання коду доступу за допомогою SMS-повідомлення. Тому що з технічної сторони SMS-повідомлення — це не те, що ми маємо, а те, що ми надсилаємо.

Отже, існує невелика ймовірність того, що хакери зможуть обманути вашого оператора та перенести номер мобільного телефону на інший пристрій (тип шахрайства, який називається «SIM-свопінг»). Якщо зловмисники вже заволоділи вашим паролем, вони зможуть отримати доступ до вашої обліковки. На відміну від SMS-повідомлення, код підтвердження, згенерований програмою для автентифікації, має короткий термін дії (зазвичай 20 або 30 секунд) і залишається повністю в програмі.

Як працює двофакторна автентифікація?

Як працює 2FA? Двофакторна автентифікація досить проста у використанні: потрібно лише один раз налаштувати її в системі за допомогою програми для автентифікації, push-сповіщення або SMS-повідомлення. Нижче наведена покрокова інструкція, яка стосується безпосередньо процесу 2FA.

- Користувачеві пропонується ввійти в обліковку через вебсайт або програму.

- Користувач вводить своє ім'я та пароль, що відповідає першому фактору безпеки.

- Коли сайт розпізнає користувача, йому буде запропоновано розпочати другий етап процесу входу в обліковку. На цьому етапі користувачеві потрібно підтвердити, що він має річ, наприклад посвідчення особи або смартфон, що відповідає другому фактору безпеки, тобто «володіння». Зазвичай користувачам буде надіслано одноразовий код доступу, який вони зможуть використати для підтвердження своєї особи.

- Нарешті, користувач вводить ключ безпеки, і після того, як сайт автентифікує його, йому буде надано доступ.

Навіщо використовувати двофакторну автентифікацію?

Неможливо переоцінити важливість захисту файлів і вмісту вашого бізнесу. За оцінками, глобальні збитки від кіберзлочинності до 2029 року досягнуть приблизно 15,63 трильйонів доларів США щорічно. Витрати, пов’язані з кіберзлочинністю, включають знищення/зловживання даними, викрадені гроші, збої після атаки, крадіжку інтелектуальної власності та втрату продуктивності.

Також слід брати до уваги потенційні витрати, пов'язані з відновленням зламаних даних або систем, судовою експертизою та завданням шкоди репутації.

Оскільки загрози стають дедалі продуманішими, а решта світу застосовує двофакторну автентифікацію як стандарт безпеки, компанії, які цього не роблять, ризикують залишитися вразливими до хакерських атак. Адже це наче не пристебнути ремінь безпеки, тому що в автомобілі є подушки безпеки. Технічно ви захищені, але не так надійно, як могли б бути.

Чому не варто покладатися на «надійні» паролі

Коли справа стосується безпеки в Інтернеті, найпоширенішим фактором автентифікації, безумовно, є комбінація імені користувача й пароля. Це означає, що в більшості систем використовується лише однофакторна автентифікація. Хоча паролі залишаються стандартом інформаційної безпеки впродовж десятиліть, існує кілька причин, чому варто врешті перестати використовувати захист лише паролем.

1. Люди, як правило, мають погану пам'ять

На жаль, це даність. Крім того, у багатьох випадках вибрані нами паролі дуже легко вгадати: «password», «12345», «qwerty» тощо.

2. Люди мають більше облікових записів в Інтернеті, ніж вони мали, коли паролі вперше були введені

Це означає, що часто просто забагато паролів для запам’ятовування. Це може привести до повторного використання пароля, один пароль використовується для кількох обліковок, що значно полегшує завдання хакерам, які намагаються отримати доступ до ваших даних.

3. Деякі веб-сайти використовують контрольні запитання

Наприклад, «Яке дівоче прізвище твоєї матері?» як свого роду другий фактор. Через наявність великої кількості особистої інформації в Інтернеті хакери часто можуть вгадати відповіді на ці прості запитання.

Важливо зазначити, що питання безпеки – це просто другий фактор знання, і ця практика не є «справжньою» двофакторною аутентифікацією (2FA). Ви по суті створюєте резервну копію пароля за допомогою іншого пароля.

Підсумуємо: паролі забезпечують найнижчий рівень захисту, тому двофакторна автентифікація все частіше стає основним стандартом безпеки для підприємств.

Інші рішення для автентифікації

Переваги двофакторної автентифікації значні. Але 2FA – це не кінцевий пункт захисту інформації. Це зовсім не так.

Адже двофакторна автентифікація не бездоганна. Якщо зловмисник захоче отримати доступ до ваших комп'ютерних систем, обшукавши ваше приміщення, він може знайти ідентифікатор співробітника або викинутий пристрій збереження даних, на якому містяться паролі.

Крім того, хакери можуть перехоплювати текстові повідомлення за допомогою фішингових електронних листів, щоб обійти другий фактор автентифікації. Зрештою, надійність двофакторної автентифікації визначається надійністю найслабкішої ланки системи безпеки.

Альтернативи двофакторній аутентифікації

Отже, які ще існують рішення? 2FA — це частина набагато ширшої концепції, а саме багатофакторної автентифікації (MFA).

Теоретично ви можете використовувати трифакторну, чотирифакторну, п'ятифакторну автентифікацію й так до нескінченності. Хоча звичайні користувачі навряд чи використовуватимуть щось, крім двофакторної автентифікації, особам, які працюють у середовищах, що вимагають високого рівня захисту, може знадобитися трифакторна автентифікація (3FA), яка зазвичай передбачає застосування фактору властивості, наприклад сканування відбитків пальців або райдужної оболонки.

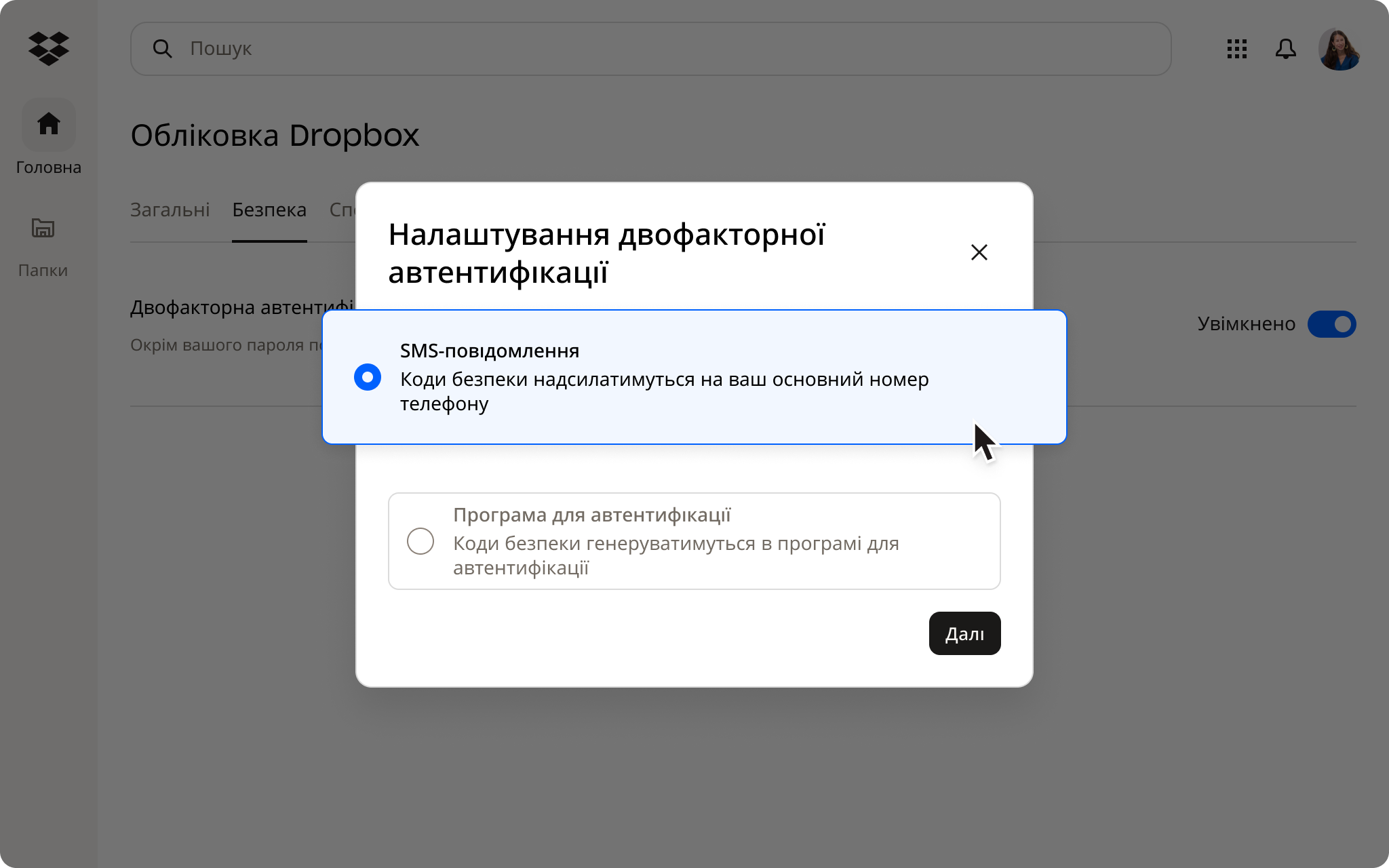

Як отримати двофакторну автентифікацію (2FA) за допомогою Dropbox

Зрозуміло, що ввімкнення двофакторної автентифікації (2FA) може мати серйозні переваги для вашого бізнесу, але процес розгортання 2FA по всій компанії може бути дещо складним. На щастя, це не обов'язково має бути надто складним викликом.

Dropbox пропонує двофакторну автентифікацію та надає адміністраторам можливість вимагати її для команди в консолі адміністратора. Якщо ви вже користуєтеся Dropbox, ви можете налаштувати 2FA тут— незалежно від того, чи ви адміністратор, член команди чи окремий користувач. Адміністратори також можуть вимагати від своєї команди налаштування 2FA безпосередньо з консолі адміністратора.

Якщо ви налаштуєте 2FA, Dropbox вимагатиме від вас надання другої форми автентифікації (наприклад, шестизначного коду через SMS або додаток-автентифікатор, або ключа безпеки) щоразу під час входу в обліковий запис або підключення нового планшета, комп’ютера чи телефону.

Крім того, Dropbox пропонує низку функцій захисту паролем, які допоможуть захистити конфіденційну інформацію вашої компанії та керувати нею. Також можна встановити терміни дії посилань на спільний доступ і паролів, що захищають ваші PDF-файли та папки.

Доступні й інші заходи кібербезпеки, які можна впровадити за допомогою Dropbox, щоб ще ефективніше захистити свої файли. Захист хмарних даних є нашим головним пріоритетом, а хмарна безпека є ідеальним доповненням до двофакторної автентифікації. За допомогою кількох рівнів захисту в розподіленій хмарній інфраструктурі ви можете гарантувати, що всі ваші онлайн-файли мають однаковий рівень захисту. Крім того, зашифроване хмарне сховище корпоративного рівня можна використовувати для відповідності більшості глобальних нормативних стандартів.

Зберігайте свої дані в безпеці та отримайте переваги 2FA з Dropbox

Покладаючись на єдиний пароль як єдиний захист ваших файлів і даних, ви стаєте вразливими до загроз, яким можна запобігти. Завдяки 2FA ви значно ускладнюєте доступ до вашого вмісту зловмисникам.

Незалежно від того, чи ви вже є користувачем Dropbox, який шукає трохи додаткового спокою, чи вам потрібне хмарне рішення для зберігання даних із кількома рівнями захисту — Dropbox допоможе вам.

Зареєструйте обліковий запис, щоб почати користуватися перевагами двофакторної автентифікації вже сьогодні.