Table of contents

- Czym jest udostępnianie plików w przedsiębiorstwie?

- Jaka jest różnica między udostępnianiem plików a współpracą?

- Na co zwrócić uwagę przy wyborze rozwiązań do udostępniania plików w przedsiębiorstwie

- W jaki sposób dział IT może monitorować i kontrolować udostępnianie plików użytkownikom?

- Jak ograniczyć udostępnianie plików według domeny?

- Na jakie certyfikaty bezpieczeństwa powinienem zwrócić uwagę przy udostępnianiu plików?

- Jaka platforma jest najlepsza do udostępniania plików zgodnie z przepisami?

- Jak wdrożyć udostępnianie plików w przedsiębiorstwie bez spowalniania pracy zespołów

- Przejmij kontrolę nad udostępnianiem plików w przedsiębiorstwie dzięki Dropbox

Udostępnianie plików w przedsiębiorstwie wydaje się proste — szybkie dostarczanie właściwych plików właściwym osobom. W rzeczywistości jest to miejsce, w którym współpraca, bezpieczeństwo i zgodność spotykają się ze sobą.

Podstawowe narzędzia konsumenckie mogą być przydatne w przypadku jednorazowego udostępniania. Ale gdy masz do czynienia z poufnymi danymi, zespołami wielofunkcyjnymi, partnerami zewnętrznymi i rzeczywistymi wymogami zarządzania, zasada „po prostu prześlij mi link” przestaje mieć znaczenie — i może w rzeczywistości spowodować poważne problemy z zapewnieniem zgodności.

W tym przewodniku dowiesz się, czym jest udostępnianie plików w przedsiębiorstwie, na co zwracać uwagę przy wyborze rozwiązań do udostępniania plików w przedsiębiorstwie oraz w jaki sposób dział IT może zachować kontrolę — aby udostępnianie plików nie oznaczało codziennych zgłoszeń do pomocy technicznej.

Czym jest udostępnianie plików w przedsiębiorstwie?

Udostępnianie plików w przedsiębiorstwie to bezpieczny i odpowiednio zarządzany sposób, w jaki organizacja udostępnia pliki wewnętrznie i zewnętrznie. Zazwyczaj obejmuje takie funkcje jak:

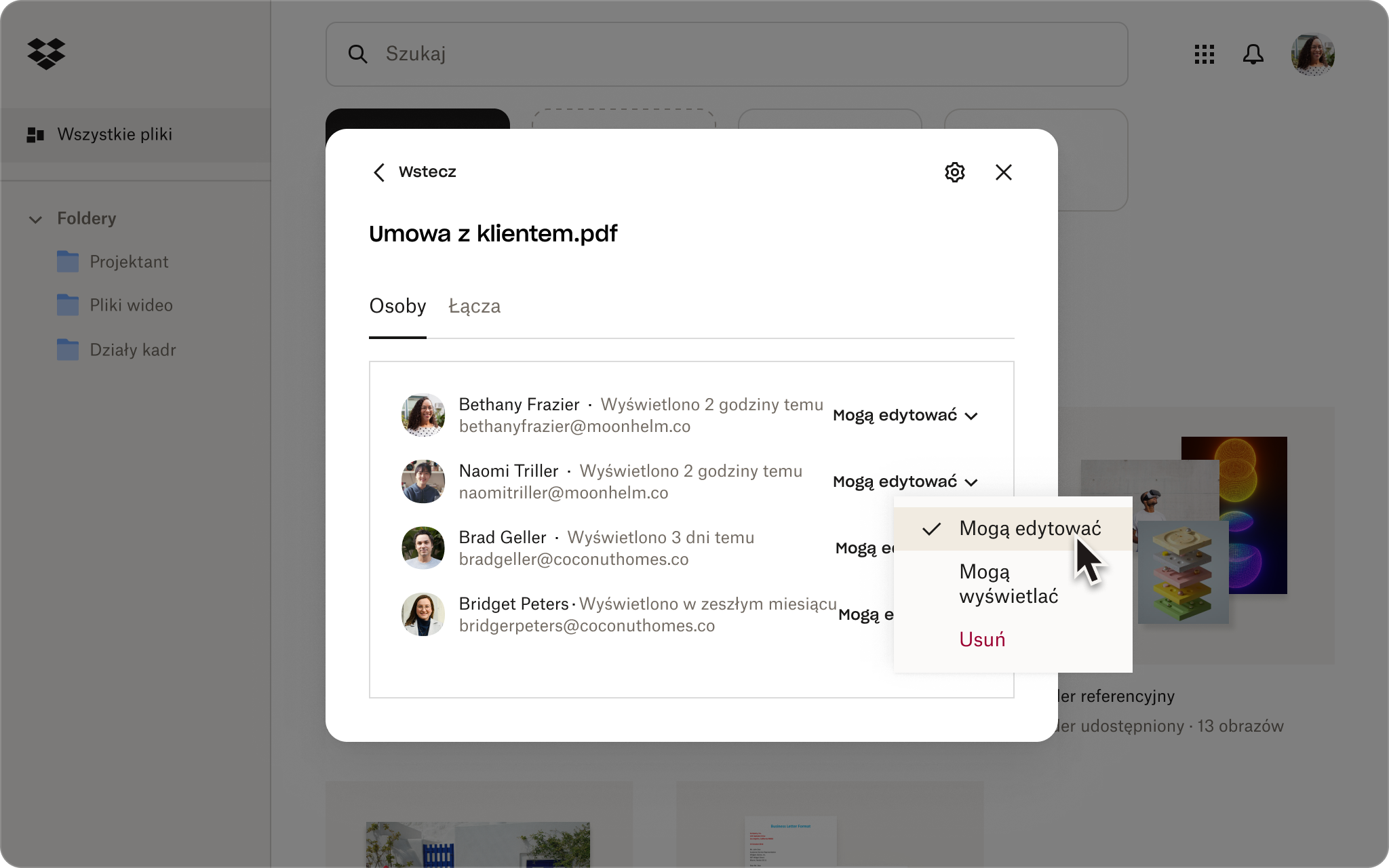

- Kontrola dostępu— ustawienia określające, kto może przeglądać, komentować, edytować, pobierać lub udostępniać ponownie

- Centralne zarządzanie— sposoby stosowania zasad dla wszystkich użytkowników i grup

- Audyty i raportowanie— zapisy dotyczące tego, kto czym się dzielił, z kim i kiedy

- Zabezpieczenia— takie jak uwierzytelnianie, szyfrowanie, kontrola urządzeń i inne

- Wsparcie zgodności— kontrole wspomagające przechowywanie, zabezpieczenie prawne i dowody potwierdzające zgodność z przepisami

Podstawowe udostępnianie plików na poziomie konsumenckim może sprawdzić się w przypadku małego zespołu. Jednak udostępnianie plików w przedsiębiorstwie sprawdza się najlepiej w przypadku dużych zespołów, które potrzebują wsparcia w zakresie skalowania, zarządzania i zarządzania ryzykiem.

Jaka jest różnica między udostępnianiem plików a współpracą?

Ludzie używają tych terminów zamiennie, ale nie oznaczają one dokładnie tego samego:

- Udostępnianie plików polega na dostępie idystrybucji — umożliwianiu komuś przeglądania, pobierania lub edytowania pliku

- Współpraca to to, co dzieje się po udzieleniu dostępu— cykle informacji zwrotnej, zarządzanie wersjami, przekazywanie zadań i utrzymywanie pracy w ruchu bez zamieszania

Poniżej znajduje się zestawienie typowych zadań i definicji, które możesz wykorzystać jako szybki punkt odniesienia, aby je oddzielić:

Udostępnij plik lub folder innym osobom

- Udostępnianie plików: Tak

- Współpraca: Czasami

- Rozwiązania do udostępniania plików w przedsiębiorstwie: Tak

Ustaw uprawnienia dostępu (wyświetl/edytuj)

- Udostępnianie plików: Czasami

- Współpraca: Tak

- Rozwiązania do udostępniania plików w przedsiębiorstwie: Tak, z kontrolą zasad

Śledź wersje i zmiany

- Udostępnianie plików: rzadko

- Współpraca: Tak

- Rozwiązania do udostępniania plików w przedsiębiorstwie: Tak, często z silniejszym zarządzaniem

Komentuj, proś o opinię, rozwiązuj zmiany

- Udostępnianie plików: Nie

- Współpraca: Tak

- Rozwiązania do udostępniania plików w przedsiębiorstwie: Tak

Raportowanie administracyjne i dzienniki audytu

- Udostępnianie plików: Nie

- Współpraca: Nie

- Rozwiązania do udostępniania plików w przedsiębiorstwie: Tak

Zasady dotyczące udostępniania zewnętrznego w całym zespole

- Udostępnianie plików: Nie

- Współpraca: Nie

- Rozwiązania do udostępniania plików w przedsiębiorstwie: Tak

Wsparcie dla przepływów pracy zgodnych z przepisami

- Udostępnianie plików: Nie

- Współpraca: Nie

- Rozwiązania do udostępniania plików w przedsiębiorstwie: Często

Jeśli Twoja organizacja zastanawia się,jak udostępniać pliki bezpiecznie i szybko, zazwyczaj szukasz rozwiązań do udostępniania plików w przedsiębiorstwie, a nie podstawowego przesyłania plików.

Na co zwrócić uwagę przy wyborze rozwiązań do udostępniania plików w przedsiębiorstwie

Najlepsze rozwiązania do udostępniania plików w przedsiębiorstwie nie zmuszają do wyboru między bezpieczeństwem a użytecznością. Umożliwiają zespołom szybkie przemieszczanie się wewnątrz barier ochronnych. Porównując dostawców, zwróć uwagę na ich możliwości w następujących kategoriach:

Bezpieczeństwo i kontrola dostępu

- Silne opcje uwierzytelniania (SSO, MFA)

- Uprawnienia oparte na rolach i dostęp z minimalnymi uprawnieniami

- Kontrola linków, np. wygaśnięcie, hasła, ograniczenia pobierania i wymagania dotyczące logowania

Zarządzanie administracyjne

- Centralna konsola administracyjna do zarządzania zasadami i użytkownikami

- Rejestry audytów i raportowanie

- Możliwość zarządzania udostępnianiem zewnętrznym — w tym kontrolami domen

Wsparcie zgodności

- Kontrola przechowywania i usuwania danych

- Przepływy pracy zgodne z prawem lub eDiscovery — w zależności od potrzeb

- Dokumentacja, którą możesz przekazać audytorom — nie tylko oświadczenia marketingowe

Przepływy pracy w ramach współpracy

- Przejrzyste funkcje kontroli wersji i odzyskiwania plików

- Funkcje komentarzy i adnotacji umożliwiające przeglądanie opinii w kontekście

- Proste sposoby żądania plików od partnerów zewnętrznych — bez otwierania luk w zabezpieczeniach

Dopasowanie do przedsiębiorstwa

- Integracje dopasowane do Twojej tożsamości i stosu zabezpieczeń

- Skalowalność między działami i obszarami geograficznymi

- Funkcje adopcyjne, które pomagają zespołom przełączać się bez tarć

Dropbox umożliwia udostępnianie plików i współpracę w przedsiębiorstwie w jednym miejscu, oferując funkcje kontroli udostępniania i narzędzia do współpracy zaprojektowane tak, aby zapewnić płynność pracy, a jednocześnie dać administratorom możliwość ustalania zasad i sprawowania nadzoru. Dowiedz się więcej o współpracy nad treściami w Dropbox.

W jaki sposób dział IT może monitorować i kontrolować udostępnianie plików użytkownikom?

Jeśli nie widzisz, w jaki sposób udostępniane są pliki, nie możesz zarządzać ryzykiem. Monitorowanie i audyt to jedne z najwyraźniejszych granic między narzędziami konsumenckimi a narzędziami do udostępniania plików w przedsiębiorstwie.

Oto jak wyglądają dobre możliwości monitorowania w środowisku korporacyjnym:

- Centralne dzienniki audytu śledzące kluczowe zdarzenia, takie jak dostęp do plików, akcje udostępniania, zmiany uprawnień i aktywność łączy

- Widoczność użytkowników i treści, dzięki czemu administratorzy mogą odpowiadać na pytania takie jak:

- Kto udostępnił ten plik zewnętrznie?

- Które linki są publiczne, a które zastrzeżone?

- Które foldery są udostępniane poza organizacją?

- Raportowanie i eksport danych na potrzeby przeglądów wewnętrznych, dochodzeń w sprawie bezpieczeństwa i audytów zgodności

- Alerty i sygnały ryzyka – dzięki temu dział IT nie musi ręcznie odczytywać dzienników

- Szybkie działania administracyjne, takie jak wyłączanie łączy, cofanie dostępu lub aktualizowanie uprawnień na dużą skalę

Pod względem operacyjnym wiele zespołów IT ustala prosty rytm:

- Określ, co dla Twojej organizacji oznacza „ryzykowne udostępnianie” — łącza publiczne, nieznane domeny, poufne foldery itd.

- Monitoruj te sygnały co tydzień lub co miesiąc.

- Omów wyjątki z właścicielami działów.

- Standaryzuj kroki naprawcze, aby rozwiązanie problemu było przewidywalne i szybkie.

Tutaj również pomocne jest, jeśli Twoja platforma do udostępniania plików została stworzona z myślą o obsłudze mechanizmów kontroli korporacyjnej, a nie jest w nie później wyposażana.

Jeśli tworzysz program monitorowania od podstaw, zacznij od pytań, które zespół ds. bezpieczeństwa zadaje już po incydentach. Następnie wybierz narzędzia, które pomogą Ci szybko odpowiedzieć na te pytania.

Jak ograniczyć udostępnianie plików według domeny?

Ograniczenia domen są jednym z najbardziej praktycznych sposobów ograniczenia przypadkowego narażenia na ryzyko, zwłaszcza gdy zespoły dzielą się danymi z dostawcami, agencjami, kontrahentami lub klientami.

W zależności od platformy, ograniczanie według domeny zazwyczaj oznacza tworzenie reguł obejmujących:

- Kogo można zaprosić do folderów współdzielonych— dodaj zaufane domeny partnerskie do listy dozwolonych, zablokuj osobiste domeny e-mail lub ogranicz do firmowych adresów e-mail

- Kto może uzyskaćdostęp do udostępnianych łączy — wymagać zalogowania, ograniczyć dostęp do określonych domen lub uniemożliwić anonimowy dostęp

- Gdzie udostępnianie jest dozwolone— na przykład zezwalając na udostępnianie zewnętrzne tylko z zatwierdzonych folderów zespołu

Czyste podejście polega na połączeniu zasad i użyteczności. Oto typowy proces:

- Zacznij od domyślnego podejścia: w wielu organizacjach może ono brzmieć: „udostępnianie wewnętrzne musi być łatwe, a udostępnianie zewnętrzne jest dozwolone, ale musi być kontrolowane”.

- Ustal reguły domen dla wspólnych relacji partnerskich: Jeśli Twoje zespoły regularnie pracują z krótką listą domen partnerskich, lista dozwolonych zmniejszy tarcia i ryzyko.

- Dodajzabezpieczenia linków: wymagaj logowania się w przypadku linków udostępnianych zewnętrznie i używaj dat wygaśnięcia w przypadku prac ograniczonych czasowo.

- Zdefiniuj proces wyjątku: Zespoły zawsze będą miały przypadki brzegowe. Zamiast doraźnych wyjątków należy tworzyć te, które można śledzić i które są ograniczone czasowo, co pomoże zmniejszyć konieczność korzystania z zespołów wsparcia.

Jeśli zdecydujesz się na wdrożenie tej funkcji, przydatnym testem będzie sprawdzenie, czy pracownik z dobrymi intencjami nie udostępni przypadkowo poufnych treści niewłaściwemu adresowi. Silne kontrole domen i łączy pomagają zapobiec takiemu scenariuszowi.

W tym obszarze wyróżniają się rozwiązania do udostępniania plików w przedsiębiorstwach. Zapewniają kontrolę nad polityką oraz raporty niezbędne do jej egzekwowania bez spowalniania działalności.

Na jakie certyfikaty bezpieczeństwa powinienem zwrócić uwagę przy udostępnianiu plików?

Certyfikaty nie powiedzą Ci wszystkiego o zabezpieczeniach dostawcy, ale dają Ci ujednoliconą metodę weryfikacji, czy środki bezpieczeństwa istnieją, są testowane i audytowane.

Oto popularne certyfikaty i atesty, na które należy zwrócić uwagę przy ocenie narzędzi dla przedsiębiorstw:

- SOC 2 typu II— koncentruje się na kontroli w czasie, a nie tylko na migawkach z danego punktu w czasie

- ISO/IEC 27001— system zarządzania bezpieczeństwem informacji

- ISO 27017 i ISO 27018— bezpieczeństwo w chmurze i ochrona danych osobowych w chmurze

- ISO 27701— zarządzanie informacjami o prywatności, często istotne, jeśli przetwarzasz dane osobowe

- CSA STAR— zapewnienie bezpieczeństwa w chmurze, często stosowane wraz z ISO/SOC

- FedRAMP— bardziej przydatny w przypadku zastosowań rządowych i dla kontrahentów

Równie ważne jak etykieta są szczegóły. Podczas przeglądania dokumentacji pytaj:

- Jaki jest zakres, jakie usługi i regiony są objęte?

- Jak aktualny jest raport lub certyfikat?

- Czy odnotowano jakieś wyjątki i jaki jest plan naprawczy?

- Które podmioty przetwarzające lub strony trzecie są uwzględnione?

Jeśli Twoja organizacja ma szczególne wymagania regulacyjne, warto również sprawdzić, w jaki sposób platforma zapewnia obsługę wykraczającą poza certyfikację, taką jak kontrola przechowywania, możliwość audytu i zarządzanie dostępem.

Dropbox publikuje informacje dotyczące bezpieczeństwa, prywatności i zgodności z przepisami w ramach szerokiego zakresu zaufanych zasobów, które mogą ułatwić zespołom ds. zamówień i bezpieczeństwa przeglądanie wymagań.

Jaka platforma jest najlepsza do udostępniania plików zgodnie z przepisami?

Najlepsza platforma do udostępniania plików zgodna z przepisami to taka, która spełnia konkretne wymogi dotyczące zgodności i umożliwia ich codzienne funkcjonowanie.

Zamiast zaczynać od nazw dostawców, zacznij od swoich wymagań. Rozwiązanie do udostępniania plików w przedsiębiorstwie, które spełnia wymogi, powinno obsługiwać:

- Przejrzysta kontroladostępu i egzekwowanie zasad — zarządzane przez administratora ustawienia udostępniania zewnętrznego, dostępu do łączy i uprawnień

- Audytowalność— rejestry i raporty, które mogą odpowiedzieć na pytanie, kto uzyskał dostęp do treści lub ją udostępnił oraz kiedy

- Kontrola przechowywania i cyklu życia— możliwość przechowywania, usuwania lub archiwizowania treści w sposób zgodny z obowiązującymi zasadami

- Bezpieczna współpraca z podmiotami zewnętrznymi— udostępnianie, które nie wymaga przesyłania załączników ani niezarządzanych kont osobistych

- Integracje zabezpieczeń— zgodność z dostawcami tożsamości (SSO) i, w razie potrzeby, narzędziami w Twoim stosie zabezpieczeń

Szybkim sposobem oceny gotowości do przestrzegania przepisów jest przeprowadzenie prostego testu scenariuszowego, takiego jak:

- Czy możemy udostępnić poufny plik partnerowi, ograniczyć dostęp do niego tylko do odpowiednich osób, a później udowodnić, co się stało?

- Czy możemy szybko cofnąć dostęp, jeśli relacja ulegnie zmianie?

- Czy możemy tworzyć dzienniki audytu i dowody przestrzegania zasad bez konieczności stosowania ręcznych obejść?

Jeśli platforma ułatwia realizację takich scenariuszy, jesteś na dobrej drodze.

Jak wdrożyć udostępnianie plików w przedsiębiorstwie bez spowalniania pracy zespołów

Wdrożenie powiedzie się, gdy będzie łatwe do wdrożenia przez zespoły i łatwe do zarządzania przez dział IT. Choć każda firma jest inna, praktyczny plan wdrożenia zazwyczaj wygląda następująco:

- Zmapuj najważniejsze przepływy pracy związane zudostępnianiem — takie jak współpraca wewnętrzna, dostarczanie plików klientom zewnętrznym, zbieranie plików od dostawców.

- Ustaw domyślne zasady odpowiadające rzeczywistej pracy— w tym ustawienia łączy i zasady udostępniania zewnętrznego.

- Przeprowadź pilotaż z zespołem, który dzieli się wielomazadaniami, i udokumentuj, co spowalnia pracę.

- Przeprowadzaj migrację etapami, w zależności od działu lub typu projektu— zamiast próbować przenieść wszystko naraz.

- Opublikuj jednostronicowy podręcznik— aby pracownicy wiedzieli, na czym polega dobre dzielenie się informacjami.

- Przeanalizuj aktywność udostępniania i przeprowadź iterację po uruchomieniu— w oparciu o rzeczywiste wzorce użytkowania.

Dzięki takiemu podejściu zespoły mogą się rozwijać, a zarządzanie nimi z czasem ulega zaostrzeniu. Dowiedz się więcej o specjalistycznych możliwościach zarządzania danymi przedsiębiorstwa w Dropbox.

Przejmij kontrolę nad udostępnianiem plików w przedsiębiorstwie dzięki Dropbox

Udostępnianie plików w przedsiębiorstwie działa najlepiej, gdy ludzie mogą szybko ze sobą współpracować, a dział IT ma pewność co do bezpieczeństwa, zasad i przejrzystości.

Jeśli jesteś gotowy na przejście z udostępniania ad-hoc na rozwiązanie gotowe na potrzeby przedsiębiorstwa, oto kilka kolejnych kroków:

- Przejrzyj swoje wymagania

- Standaryzacja zasad udostępniania

- Wybierz platformę

Dropbox pomaga zespołom udostępniać treści i wspólnie nad nimi pracować, jednocześnie zapewniając administratorom narzędzia do zarządzania dostępem i monitorowania na dużą skalę. Poznaj rozwiązania Dropbox Enterprise, aby dowiedzieć się więcej.

Często zadawane pytania

Do typowych wymagań należą: silne uwierzytelnianie, szyfrowanie, zasady udostępniania zarządzane przez administratora, dzienniki inspekcji, kontrola udostępniania łączy (np. wygasanie lub ochrona hasłem) oraz dokumentacja bezpieczeństwa dostawców, która wspiera przeglądy zgodności i zakupów.

Zespoły IT zazwyczaj opierają się na scentralizowanych dziennikach audytu, panelach raportowania, alertach dotyczących ryzykownych zachowań związanych z udostępnianiem oraz cyklicznych przeglądach dostępu. Celem jest szybkie uzyskanie odpowiedzi na pytania, kto udostępnił plik, kto miał do niego dostęp i jakie uprawnienia zostały zmienione.

Szukaj niezależnych ocen i zaufanych certyfikatów, takich jak SOC 2 Type II i ISO/IEC 27001. Właściwy zestaw zależy od branży, w której działasz, oraz wymagań klienta, dlatego podczas oceny sprawdź zakres, aktualność i dostęp do dokumentacji.

Najlepsza platforma to taka, która spełnia Twoje wymogi dotyczące zgodności, obsługuje niezbędne funkcje administracyjne i jest na tyle prosta w obsłudze, że zespoły mogą ją wdrożyć. Przed podjęciem decyzji przetestuj rzeczywiste przepływy pracy, takie jak udostępnianie zewnętrzne, usuwanie uprawnień i kontrole audytowe.

Ustaw listę dozwolonych lub zablokowanych domen partnerskich, zastosuj zasady dla każdego zespołu lub grupy, wymagaj uwierzytelniania dla udostępnianych treści i połącz kontrolę domeny z zabezpieczeniami łączy, takimi jak daty wygaśnięcia i ograniczenia pobierania.

Udostępnianie plików oznacza udzielanie dostępu do treści. Współpraca polega na wykonywaniu czynności związanych z treścią, takich jak komentowanie, edytowanie, tworzenie wersji i zarządzanie opiniami. Rozwiązania do udostępniania plików w przedsiębiorstwach zazwyczaj obsługują obydwa te elementy, a także funkcje kontroli administracyjnej i możliwość audytu.